Di era digital yang serba terhubung ini, keamanan siber menjadi prioritas utama bagi individu, bisnis, dan organisasi di seluruh dunia. Alamat IP (Internet Protocol) memainkan peran krusial dalam mengidentifikasi dan melacak perangkat yang terhubung ke internet. Memahami cara memanfaatkan alamat IP untuk mendeteksi aktivitas mencurigakan adalah langkah penting dalam melindungi diri dari ancaman siber yang terus berkembang. Artikel ini akan membahas secara mendalam bagaimana alamat IP dapat digunakan sebagai alat deteksi dini, serta strategi dan teknik yang efektif untuk mengidentifikasi potensi risiko keamanan.

Memahami Peran Alamat IP dalam Keamanan Siber

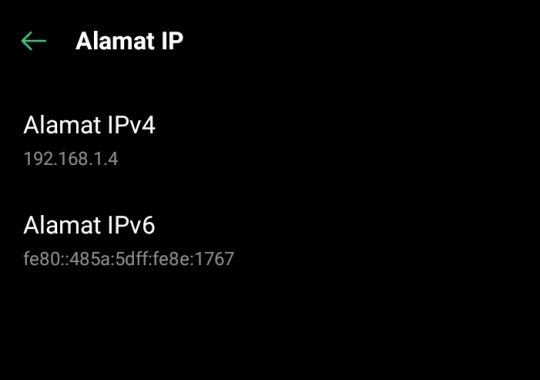

Alamat IP adalah identifikasi unik yang diberikan kepada setiap perangkat yang terhubung ke jaringan internet. Fungsinya mirip dengan alamat rumah, memungkinkan data untuk dikirim dan diterima dengan benar. Ada dua jenis utama alamat IP: IPv4 dan IPv6. IPv4 menggunakan format numerik 32-bit (misalnya, 192.168.1.1), sementara IPv6 menggunakan format alfanumerik 128-bit yang lebih panjang (misalnya, 2001:0db8:85a3:0000:0000:8a2e:0370:7334). Perbedaan ini penting karena IPv6 dirancang untuk mengatasi keterbatasan jumlah alamat yang tersedia pada IPv4.

Dalam konteks keamanan siber, alamat IP memberikan informasi berharga tentang asal dan tujuan lalu lintas jaringan. Dengan menganalisis alamat IP, kita dapat:

- Mengidentifikasi Lokasi Geografis: Mengetahui negara, wilayah, dan bahkan kota asal suatu alamat IP.

- Mendeteksi Aktivitas Anomali: Mengidentifikasi pola lalu lintas yang tidak biasa atau mencurigakan.

- Memblokir Sumber Ancaman: Membatasi akses dari alamat IP yang diketahui sebagai sumber serangan.

- Melacak Sumber Serangan: Menelusuri asal serangan siber untuk mengambil tindakan yang tepat.

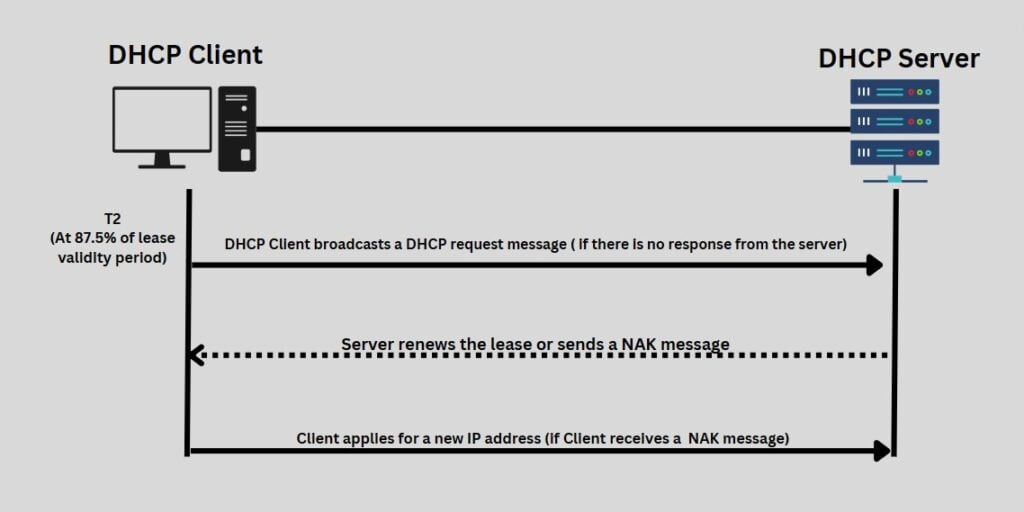

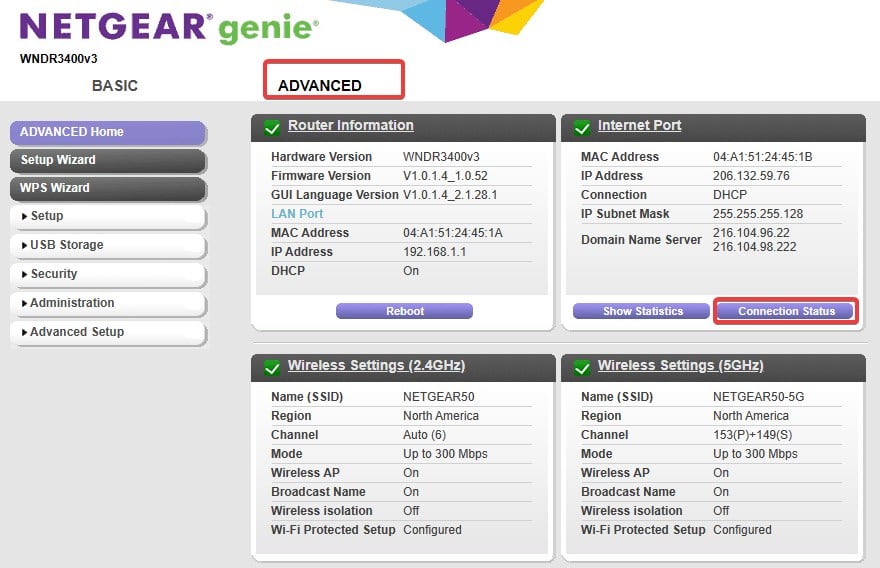

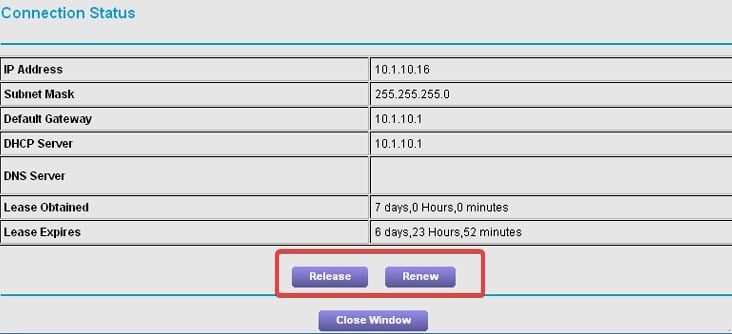

Penting untuk diingat bahwa alamat IP dapat bersifat statis (tetap) atau dinamis (berubah). Alamat IP statis biasanya digunakan oleh server atau perangkat yang memerlukan koneksi permanen, sementara alamat IP dinamis lebih umum digunakan oleh pengguna rumahan atau perangkat seluler. Memahami perbedaan ini penting dalam menganalisis aktivitas mencurigakan, karena alamat IP dinamis dapat mempersulit pelacakan jangka panjang.

Teknik Deteksi Aktivitas Mencurigakan Berbasis Alamat IP

Setelah memahami peran penting alamat IP, langkah selanjutnya adalah mempelajari teknik-teknik yang dapat digunakan untuk mendeteksi aktivitas mencurigakan. Berikut adalah beberapa teknik yang paling efektif:

-

Analisis Log: Log server, firewall, dan perangkat jaringan lainnya mencatat semua aktivitas yang terjadi, termasuk alamat IP yang terlibat. Dengan menganalisis log secara teratur, kita dapat mengidentifikasi pola yang mencurigakan, seperti:

- Login Gagal Berulang: Upaya masuk yang gagal secara berulang dari alamat IP yang sama dapat mengindikasikan serangan brute force.

- Akses ke Sumber Daya Sensitif: Akses yang tidak sah ke file atau database penting dari alamat IP yang tidak dikenal.

- Transfer Data yang Tidak Biasa: Volume data yang besar ditransfer keluar dari jaringan ke alamat IP yang asing.

-

Reputasi IP: Layanan reputasi IP menyediakan informasi tentang riwayat dan perilaku alamat IP. Alamat IP yang sering terlibat dalam aktivitas berbahaya, seperti spam, malware, atau serangan DDoS, akan diberi skor reputasi yang buruk. Dengan memeriksa reputasi IP, kita dapat dengan cepat mengidentifikasi potensi ancaman. Beberapa layanan reputasi IP yang populer meliputi:

- VirusTotal: Menganalisis file dan URL untuk mendeteksi malware.

- AbuseIPDB: Database alamat IP yang dilaporkan terlibat dalam aktivitas berbahaya.

- Talos Intelligence: Menyediakan informasi ancaman dan reputasi IP dari Cisco.

-

Geolokasi IP: Menentukan lokasi geografis suatu alamat IP dapat membantu mengidentifikasi aktivitas mencurigakan. Misalnya, jika pengguna yang biasanya mengakses sistem dari Indonesia tiba-tiba terdeteksi mengakses dari Rusia, hal ini dapat mengindikasikan akun yang diretas. Alat geolokasi IP dapat memberikan informasi tentang negara, wilayah, kota, dan bahkan koordinat geografis suatu alamat IP.

-

Deteksi Anomali: Menggunakan algoritma machine learning untuk mendeteksi pola lalu lintas yang tidak biasa atau mencurigakan. Misalnya, jika suatu alamat IP tiba-tiba mulai mengirimkan volume data yang jauh lebih besar dari biasanya, hal ini dapat mengindikasikan serangan DDoS atau penyebaran malware. Alat deteksi anomali dapat secara otomatis mendeteksi dan melaporkan aktivitas yang mencurigakan.

-

HoneyPot: Memasang honeypot adalah salah satu cara yang unik, dan sangat efektif untuk mendeteksi aktivitas yang mencurigakan. Honeypot merupakan sistem yang didesain untuk menjadi target serangan. Apabila ada traffic yang menuju ke honeypot, maka traffic tersebut dapat dipastikan sebagai traffic yang mencurigakan dikarenakan tidak seharusnya ada traffic yang menuju ke sistem yang didesain untuk menjadi target serangan.

-

Blacklist Berbasis Komunitas: Bergabung dengan komunitas keamanan siber dan berbagi informasi tentang alamat IP yang mencurigakan. Banyak komunitas online yang memelihara daftar hitam (blacklist) alamat IP yang diketahui sebagai sumber ancaman. Dengan menggunakan blacklist ini, kita dapat secara otomatis memblokir akses dari alamat IP yang berbahaya.

Studi Kasus: Analisis Alamat IP dalam Deteksi Serangan DDoS

Serangan DDoS (Distributed Denial of Service) adalah salah satu ancaman siber yang paling umum dan merusak. Serangan ini melibatkan pengiriman volume lalu lintas yang sangat besar ke server atau jaringan target, membuatnya tidak dapat diakses oleh pengguna yang sah. Alamat IP memainkan peran penting dalam mendeteksi dan memitigasi serangan DDoS.

Berikut adalah contoh bagaimana alamat IP dapat digunakan untuk mendeteksi serangan DDoS:

Bayangkan sebuah perusahaan e-commerce mengalami penurunan kinerja situs web yang signifikan. Setelah melakukan investigasi, tim keamanan menemukan bahwa situs web tersebut dibanjiri oleh lalu lintas yang sangat besar dari ribuan alamat IP yang berbeda. Dengan menganalisis alamat IP ini, tim keamanan dapat mengidentifikasi beberapa pola yang mencurigakan:

- Distribusi Geografis yang Tidak Biasa: Sebagian besar alamat IP berasal dari negara-negara yang tidak memiliki basis pelanggan yang signifikan.

- Pola Lalu Lintas yang Seragam: Semua alamat IP mengirimkan jenis permintaan yang sama ke server web, menunjukkan serangan terkoordinasi.

- Volume Lalu Lintas yang Tinggi: Masing-masing alamat IP mengirimkan volume lalu lintas yang jauh lebih tinggi dari biasanya.

Dengan informasi ini, tim keamanan dapat mengambil tindakan untuk memblokir lalu lintas dari alamat IP yang mencurigakan, menggunakan firewall atau layanan mitigasi DDoS. Mereka juga dapat bekerja sama dengan penyedia layanan internet (ISP) untuk melacak sumber serangan dan mengambil tindakan hukum terhadap pelaku. Kasus ini mengilustrasikan bagaimana analisis alamat IP dapat menjadi alat yang ampuh dalam mendeteksi dan merespons serangan DDoS.

Tabel: Analisis Data Alamat IP Mencurigakan – Meningkatkan Keamanan Siber dengan Data!

Dalam upaya meningkatkan deteksi aktivitas mencurigakan, penting untuk memiliki sistem pencatatan dan analisis data yang komprehensif. Berikut adalah contoh tabel yang menunjukkan bagaimana data alamat IP dapat dianalisis untuk mengidentifikasi potensi ancaman:

| Alamat IP | Tanggal & Waktu | Lokasi Geografis | Aktivitas | Reputasi IP | Skor Risiko | Tindakan yang Direkomendasikan | Status Tindakan |

|---|---|---|---|---|---|---|---|

| 192.168.1.100 | 2024-10-27 08:00:00 | Jakarta, ID | Login gagal 5 kali dalam 1 menit | Netral | Tinggi | Reset password pengguna, tinjau log aktivitas | Selesai |

| 10.0.0.5 | 2024-10-27 08:01:00 | Surabaya, ID | Mengakses file sensitif (keuangan.xlsx) | Netral | Sedang | Verifikasi identitas pengguna, tinjau log akses file | Dalam Proses |

| 203.0.113.45 | 2024-10-27 08:02:00 | Moskow, RU | Mencoba mengakses port 22 (SSH) | Buruk | Tinggi | Blokir alamat IP, investigasi potensi serangan | Selesai |

| 172.217.160.142 | 2024-10-27 08:03:00 | Mountain View, US | Mengunduh file besar (5GB) dari server | Netral | Rendah | Pantau aktivitas, pastikan tidak ada data sensitif yang bocor | Terpantau |

| 54.192.0.1 | 2024-10-27 08:04:00 | Frankfurt, DE | Terdeteksi sebagai botnet | Sangat Buruk | Sangat Tinggi | Isolasi perangkat dari jaringan, lakukan pemindaian malware | Selesai |

Penjelasan Kolom:

- Alamat IP: Alamat IP yang terdeteksi.

- Tanggal & Waktu: Waktu kejadian aktivitas mencurigakan.

- Lokasi Geografis: Lokasi geografis alamat IP.

- Aktivitas: Deskripsi aktivitas mencurigakan.

- Reputasi IP: Reputasi alamat IP berdasarkan layanan reputasi IP.

- Skor Risiko: Tingkat risiko yang terkait dengan aktivitas tersebut (Rendah, Sedang, Tinggi, Sangat Tinggi).

- Tindakan yang Direkomendasikan: Tindakan yang harus diambil untuk mengatasi ancaman.

- Status Tindakan: Status tindakan yang diambil (Selesai, Dalam Proses, Terpantau, Belum Ditangani).

Tabel ini hanyalah contoh, dan dapat disesuaikan sesuai dengan kebutuhan spesifik organisasi. Dengan menganalisis data ini secara teratur, tim keamanan dapat mengidentifikasi tren dan pola yang mencurigakan, serta mengambil tindakan proaktif untuk melindungi jaringan dari ancaman siber.

Kesimpulan

Alamat IP adalah alat yang sangat berharga dalam mendeteksi aktivitas mencurigakan dan melindungi diri dari ancaman siber. Dengan memahami peran alamat IP, mempelajari teknik deteksi yang efektif, dan menerapkan strategi mitigasi yang tepat, kita dapat meningkatkan keamanan siber secara signifikan. Penting untuk diingat bahwa keamanan siber adalah proses yang berkelanjutan, dan kita harus terus belajar dan beradaptasi dengan ancaman yang terus berkembang. Dengan pendekatan proaktif dan berbasis data, kita dapat memanfaatkan alamat IP untuk menjaga keamanan ekosistem digital kita. Jangan biarkan celah keamanan mengintai – mari kita manfaatkan kekuatan alamat IP untuk menciptakan lingkungan siber yang lebih aman dan terlindungi!